threat-sail POC 监控

前言

从实习到毕业的主要工作其实都是做最新漏洞跟进,然后写利用工具,丰富漏洞库。

但是最新漏洞的来源多种多样,在 24 年其实网上关于此类工具或者平台特别的少,大部分就是 Github API 搜索 CVE-2024 或者接入一些漏洞库 API 获取资讯。

之前还有 8 佬的 Hacking 信息流,但是后面关站了,所以工作就很麻烦了,在没有主线工作的时候就需要跟进漏洞,到处找真的特别累。

所以从 24 年 8 月就开始计划去写了,中间陆陆续续写过几个版本,下面会有介绍,25 年 8 月离职后就没怎么再更新关注了。还有很多需要优化,但是也没心力管。

最新的已经找不到了,离职后隔了一段时间才想起来开源到 Github,中途换过系统玩,乱七八糟的备份。

Github https://github.com/liancccc/threat-sail-api-public

功能

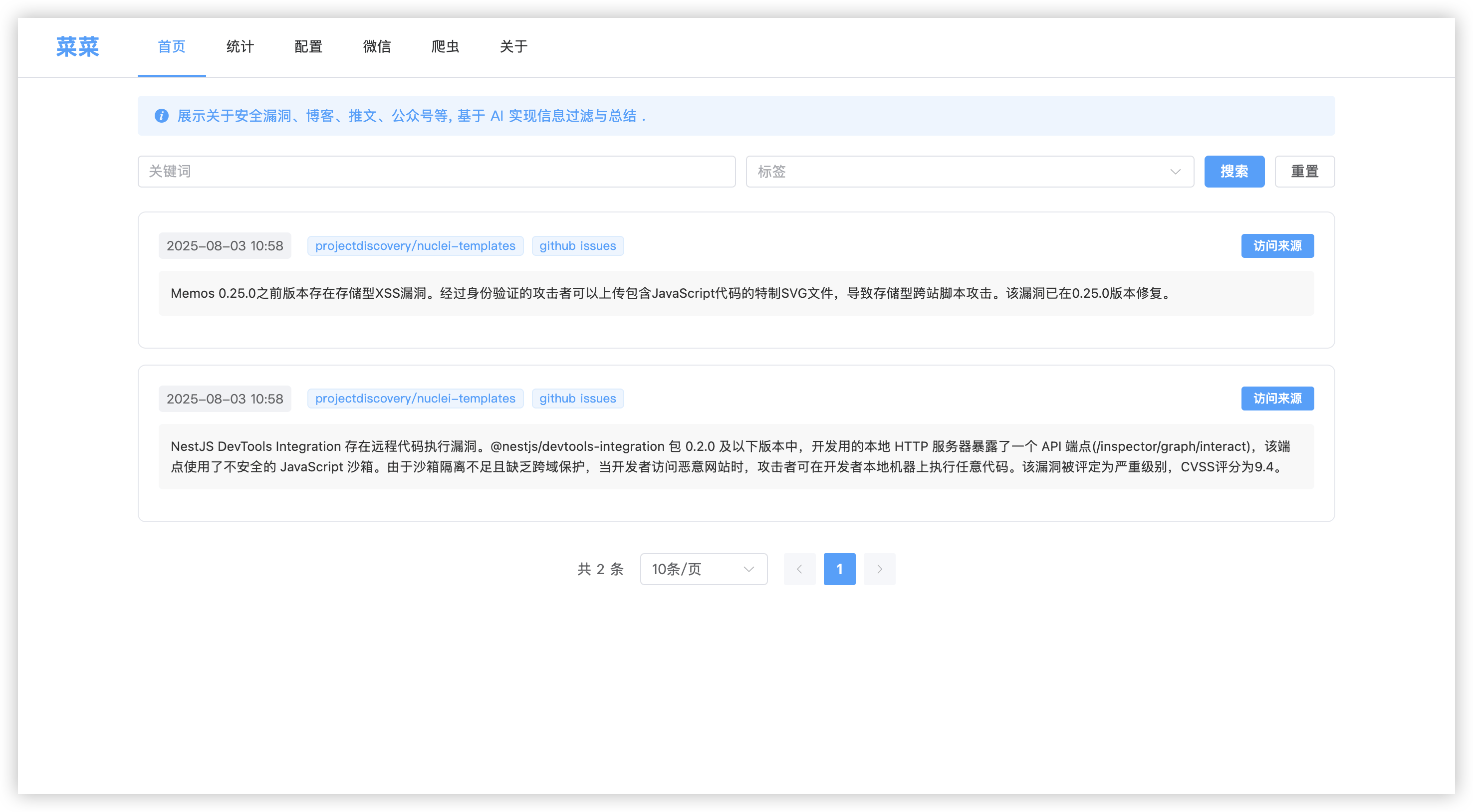

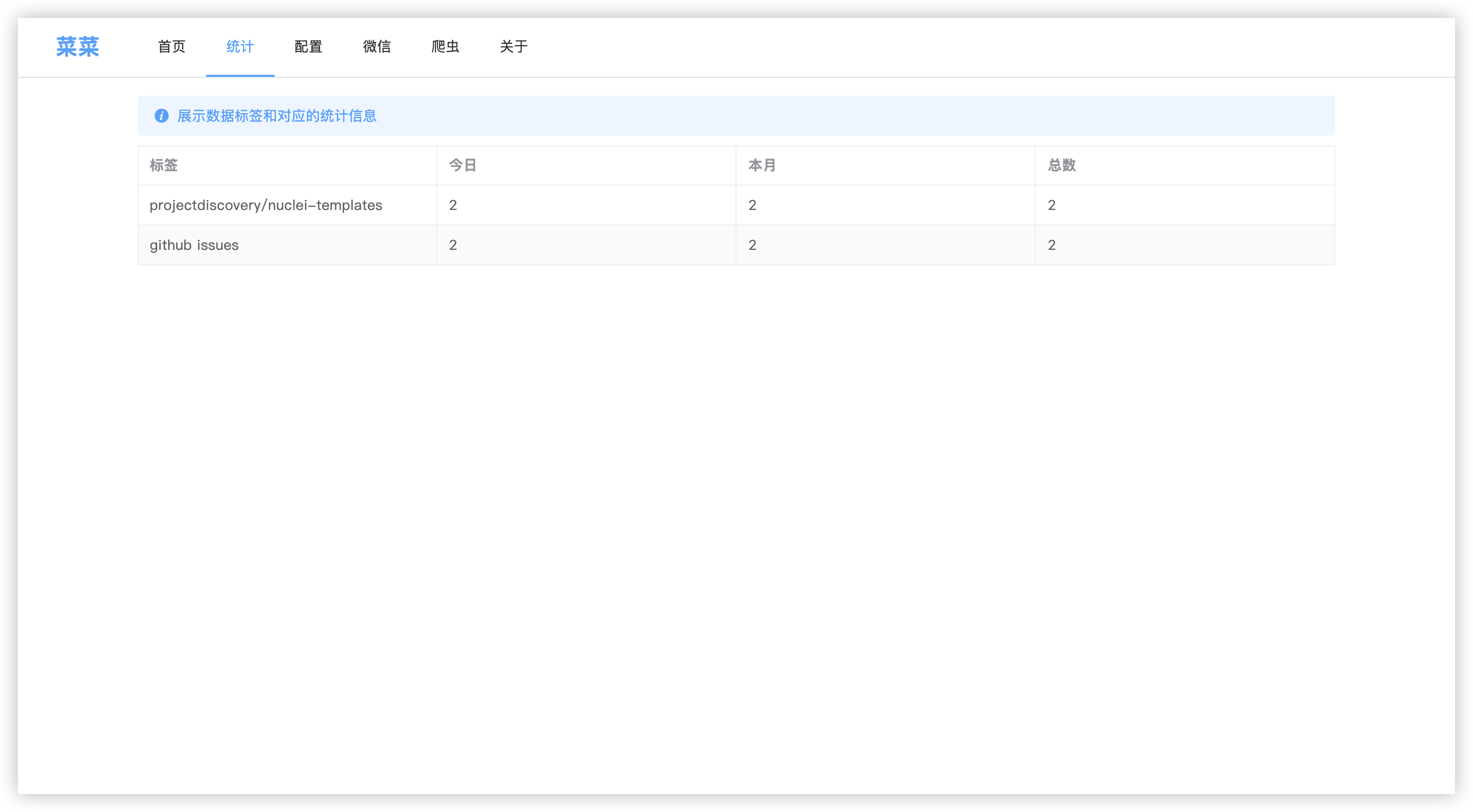

定时爬虫 => POC/EXP数据源 => AI => 展示&推送

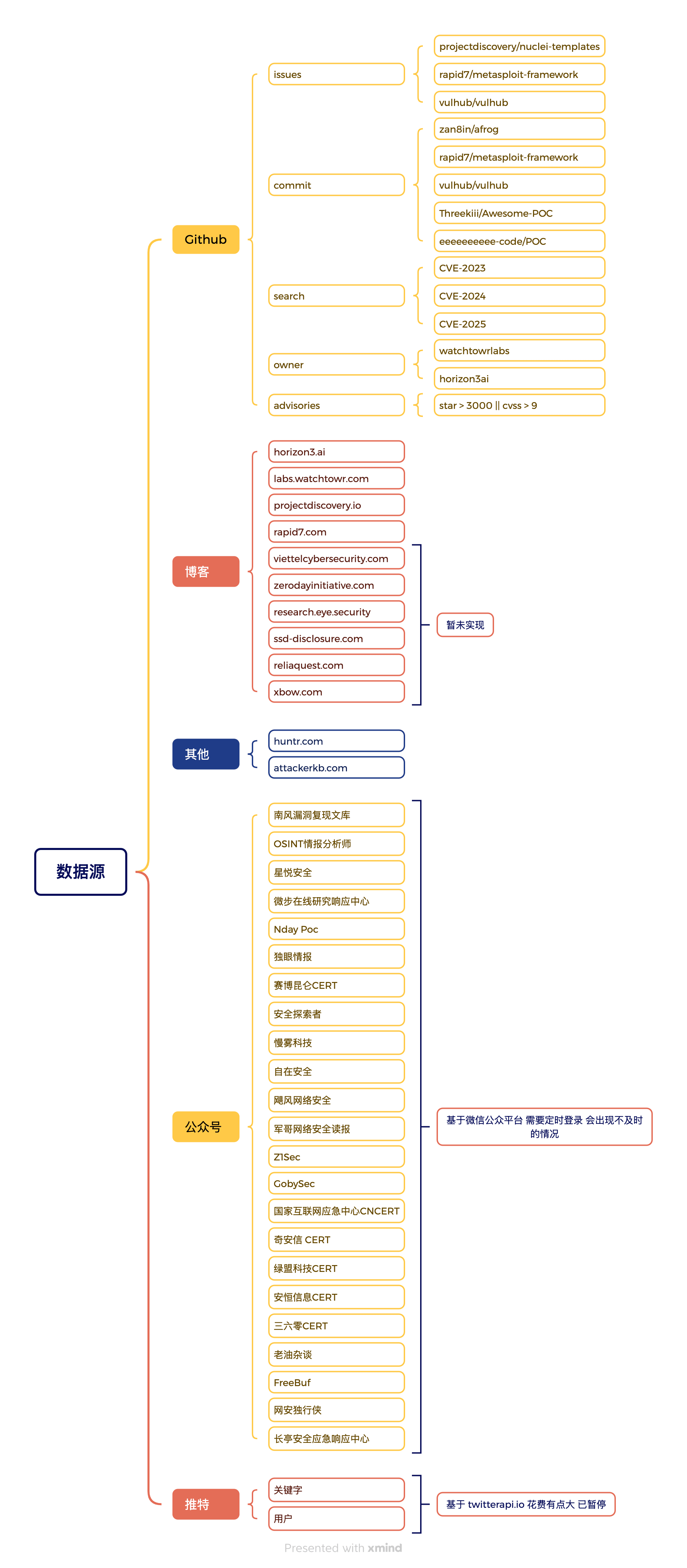

数据源:

- Github

- 关键词搜索

- 指定仓库 commit | issus 记录

- 用户新增仓库

- 安全公告

- 安全团队博客文章

- horizon3.ai

- projectdiscovery

- rapid7

- watchtowr

- ….

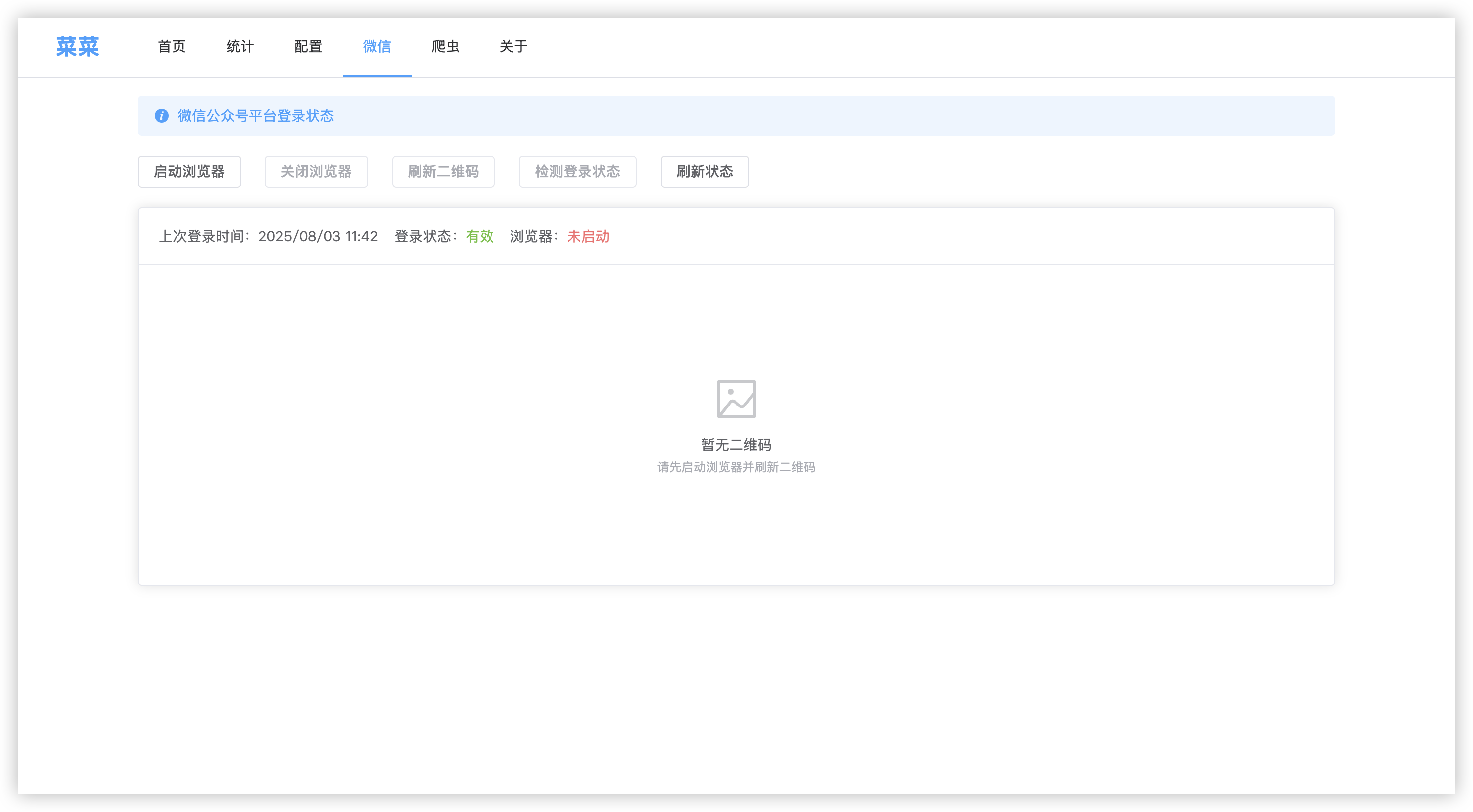

- 微信公众号文章

- RSS 订阅

- exploit-db

- research.eye.security

- ….

- 推特第三方 API

- 用户

- 关键词

- CVE 漏洞库( 龙神漏洞库有这个功能,后面没精力给项目加这个功能 )

- 参考链接中筛选 POC/EXP

定时从各种数据源抓取信息然后由 AI 进行信息分析总结,比如 nuclei 的 issus 有很多无用的 XSS 或者非 POC 的,经过 AI 过滤就可以知道他不是 POC/EXP,如果是那么就可以获取到这个 POC 关于漏洞的中文描述。

对于很多的文章,比如微信公众号、博客、链接基本都是访问截图然后丢给 AI,这种比那种 AI 爬虫要好用。

AI 过滤总结后就就会根据设定的重要数据源选择是否推送到钉钉中。

实话说,工具帮了很多的忙,之前统计过,一些重要的漏洞比各种应急响应中心的发布更早。

threat-sail 平台之外,又做了简单的串通 Demo,后面就离职啦。

最新 POC/EXP => AI 提取指纹/产品 => 内部测绘平台指纹库检索 => AI 将 POC 转换为内部的 pocsuite3 格式 => 拉取国外公网目标 => 批量测试 => 提交内部漏洞库 => 钉钉推送

历程

2024-08

Golang 开发,简单的爬虫配合 cel 表达式实现信息过滤,数据源比较全,还有 NVD 漏洞。

直接用 Go 做的定时任务,可以在配置文件中修改。

2024-11

逻辑还是之前的逻辑,但是使用 Go Gin + Mysql + Vue 实现的开发,前后端分离。

前端是基于 pure-admin-thin 后台项目管理系统为基础进行开发的,整体也算体验了一次 Golang 的 WEB 开发。

也算是实操了一下 WEB 项目的架构,之前只是单独的 Gin 知识。

整体来讲就是这样:

因为搭建原因弃用。

之前服务器重置过一次,然后重新部署的时候发现有点太麻烦了,因为原本的任务和相关的过滤表达式都没有备份,重新添加太过麻烦了。所以在第三版之前使用的都是第一个版本。

2025-05

因为发现其实一些博客、微信公众号是很多 POC 的来源,但是在第一个版本中其实并不太好添加,要在原本数据源监测模块添加逻辑,然后重新编译,没有办法打到简单方便的目的。

所以这版本就直接用 Python 来写了,Python 爬虫 + Linux 的 Crontab 计划任务,想添加数据源加个脚本,加个计划任务就可以了。

而且 Python 写这种爬虫比 Go 要好写多了,目前是把数据推送到钉钉还有另外一个 Github 的博客上面,也存储有原始的 JSON 数据,方便后续写个 WEB 去更好的展示。

并且还配合了 AI 替代了之前通过 cel 表达式来过滤无用信息的办法。

DeepSeek 真的蛮划算的,一个月不到 10 块钱,hhhh

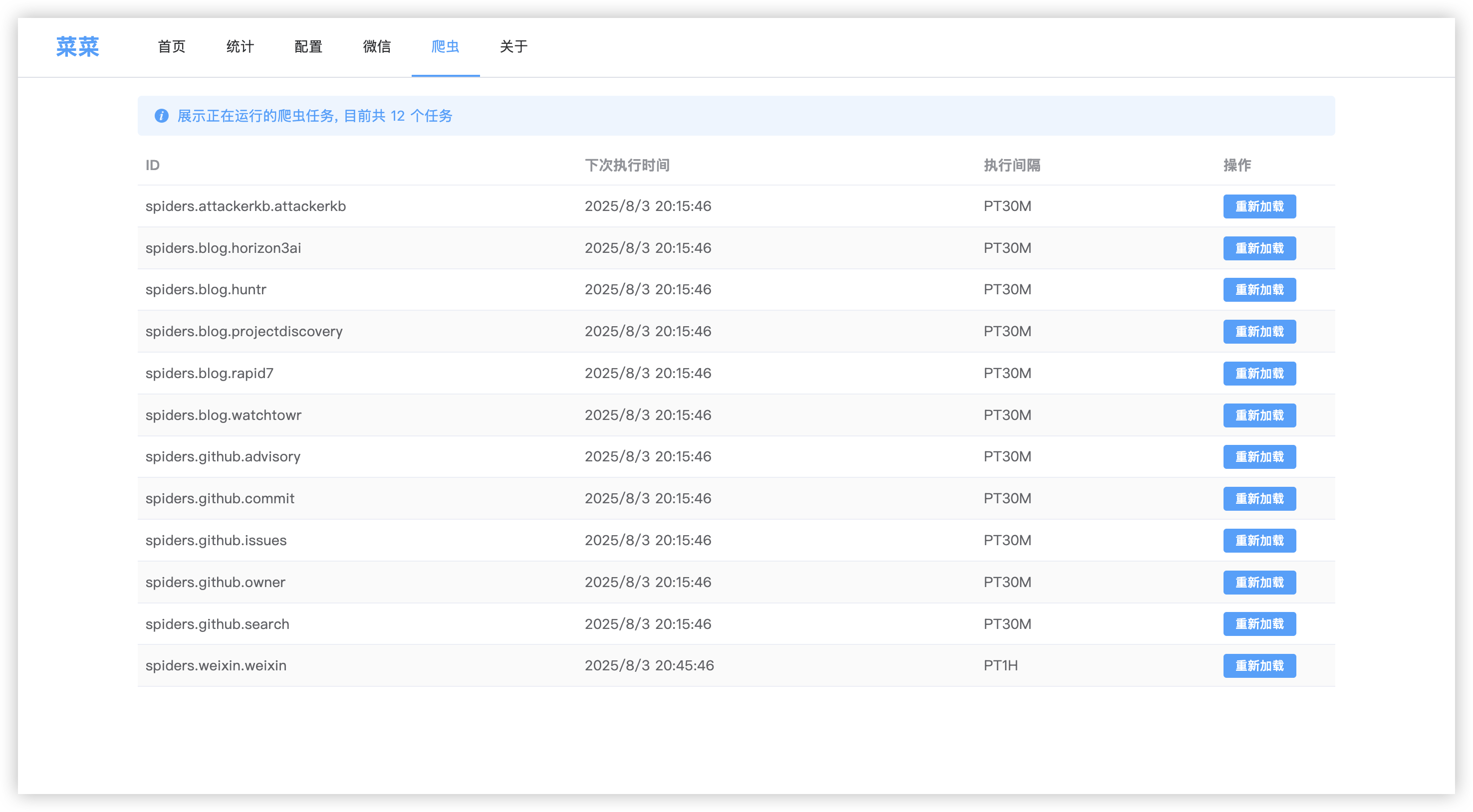

2025-07

<<<<<<< HEAD

最新版本

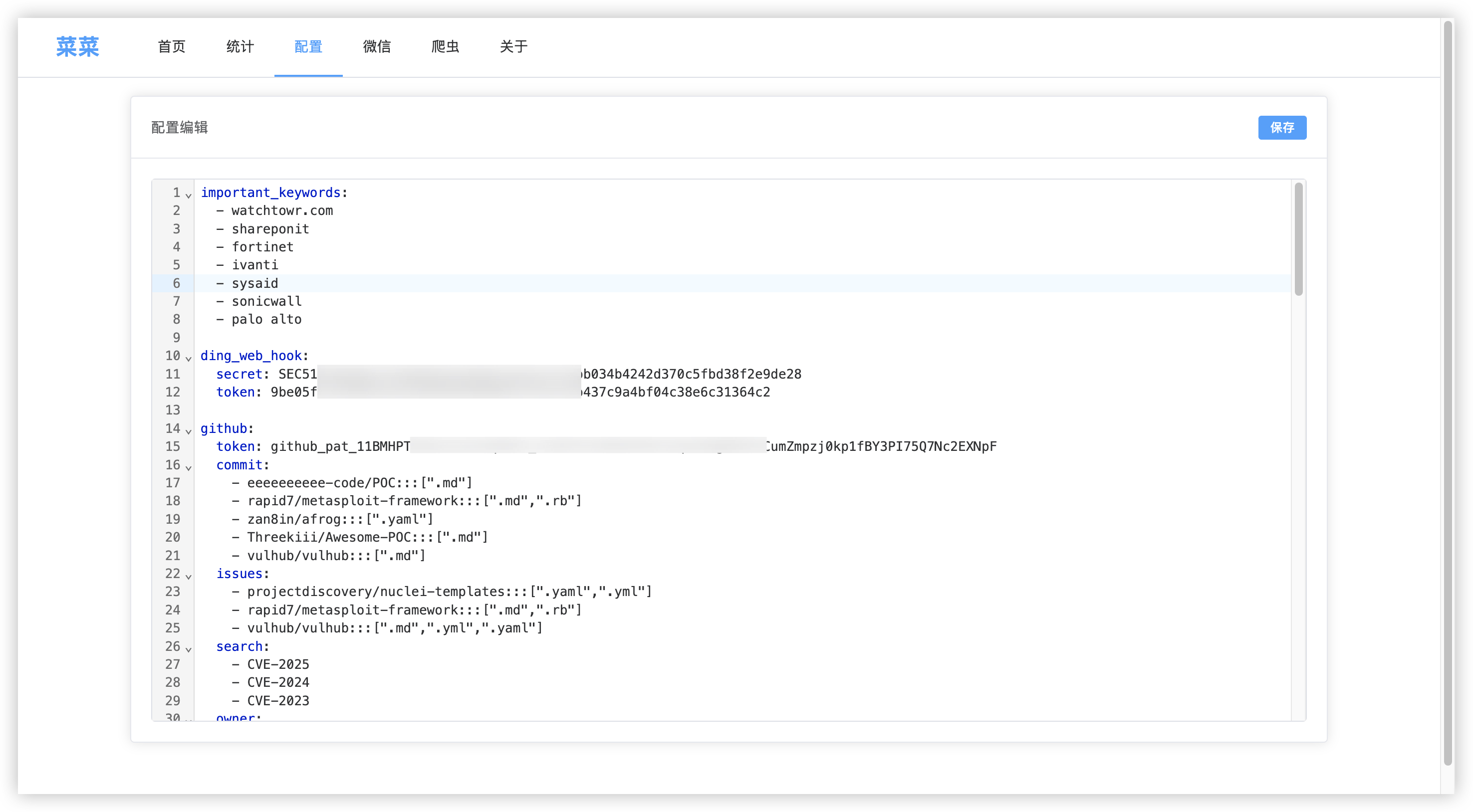

- web fastapi + vite + element-ui

- 体系变更 不在做 POC 的漏洞格式化,而是借助 ai 把 poc、博客、公众号、推特都做总结让人可以直接看到讲的什么

- 去掉 crontab 的依赖,使用动态加载的功能,定时扫描指定位置然后注册爬虫和对应的时间间隔

- 爬虫封装,无需手动编写 ai 逻辑,博客类只需要把标题和链接获取到其他就不需要管

- 重点监测:之前的逻辑是把信息都发到钉钉 可以看不过来 那么就只通知我重要的即可

重点关键字

针对描述或者标签中包含下面的就打一个 “重要” 的标签,并且做出消息通知。

- watchtowr.com

- shareponit

- fortinet

- ivanti

- sysaid

- sonicwall

- palo alto

a4c0e5ec8f1d4fe78f54077ce396bd65a52d18f2