windows 查看当前系统信息

查看网段

查看进程是否存在杀软

查看是否存在域

定位域控

翻翻文件是否存有密码

基础信息 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 # 系统信息echo %PROCESSOR_ARCHITECTURE% ipconfig /allprint taskkill /F /IM 进程名taskkill /F /PID 进程IDPath AntiVirusProduct Get displayName /Format :listnet usernet viewnet localgroup administratorsnet sessionfor /l %i in (1 ,1 ,255 ) do @ping -w 2 -n 1 172 .16 .107 .%i | findstr "TTL="

域信息 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 # 查询当前登录域及登录用户信息 # 定位域控 # 查询域内用户 # 查询域管理员 # 查询指定域用户信息 # 查询域用户详细信息 # 查询有几个域 # 查询域内主机 # 查询域内的全局组和通用组 # 查找指定组含有哪些用户 # 查看域管理员,该组内的成员对域控拥有完全控制权 # 查看企业管理组,该组内的成员对域控拥有完全控制权 # 查看用户 SID 和域 SID # 如用户的 SID 是: S-1-5-21-2189311154-2766837956-1982445477-520 则域 SID 则是去掉最后的 520

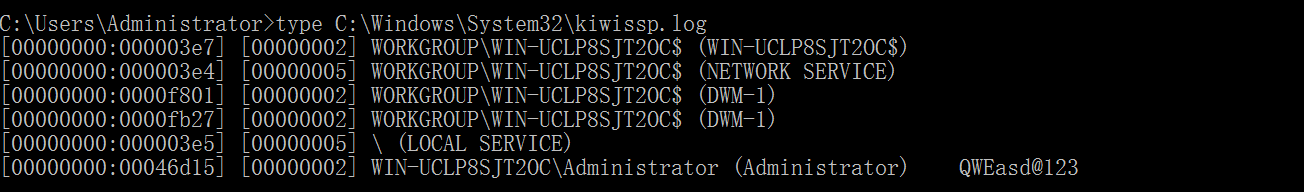

抓密码 基础知识 本地认证流程:

winlogon.exe:Windows Logon Process 用户登录程序

用户输入账号密码

lsass.exe:用于微软 Windows 系统的安全机制,用于本地安全和登陆策略

转换为 NTLM Hash 和 SAM 文件中的值相比

所以抓密码就主要是在 lsass.exe 进程内存和 SAM 文件这两个地方获取,SAM 文件中只有 Hash,不过 Hash 可以尝试去在线网站解密,lsass.exe 内存是有可能获取明文密码的,不过当系统为 win10 或 2012R2 以上时,系统默认禁止在内存缓存中保存明文密码。

抓密码有在线和离线两种形式,在线就是直接使用 mimikatz 抓取,离线就是先保存 SAM 文件或者 lsass 内存转储文件,然后在下载到本地,在本地上面的 mimikatz 读取离线文件。都有利有弊,在线要考虑免杀问题,离线会出现文件过大或者传输问题。

mimikatz 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 # 直接上传 mimikatz # 提升权限 # 抓取密码 # cobaltstrike # msf # ms cs hash 形式

SAM 1 2 3 4 5 6 # 注册表保存exit

lsass.exe 1 2 3 4 5 6 7 8 9 10 11 12 # procdump 微软的工具 # https://learn.microsoft.com/zh-cn/sysinternals/downloads/procdump # rundll32 - 测试了几次都被没了 # 任务管理器找到 lsass.exe 进程, 右键"创建内存转储文件" # mimikatz 离线读取

抓取明文密码 一般来说横向移动直接用 Hash 就行了,远程登录也可以直接创建账户去登录,不是非得去获取明文。

要获取明文密码的话一般有两种形式:

修改注册表开启允许在内存中保存密码,然后锁屏让对方重新登录,这个时候内存中就存储了明文密码,然后就可以通过 lsass.exe 抓取到明文密码

SSP 内存注入

第一种方式需要对方当前正在登录,然后我们开启密码内存记录,锁屏后让对方重新登录,以获取明文密码。

1 2 3 4 5 6 7 8 9 10 11 12 # 允许保存明文密码 # 禁止保存明文密码 # 查询登录用户 # 注销用户 # 直接锁屏

第二种方式算是一种权限维持的手段,可以把用户登录的明文密码记录到一个文件中。

也是有 2 种方式:

通过 mimikatz 进行 SSP 内存注入:内存注入重启就没,但是锁屏就可以生效

注册表添加 SSP :修改注册表,永久有效,但是需要重启机器后生效

1 2 3 4 5 6 7 8 9 10 11 12 # mimikatz - 慎用,本地复现注入后重新登录不上... # 注册表添加 # 1. 把 Mimikatz 中的 mimilib.dll 文件复制到 C:\Windows\System32 目录下 # 2. 修改注册表 # 3. 重启 # 4. 查看密码

RDP凭据 1 2 3 # 查看 RDP 连接

linux 网络信息

历史命令 .bash_history

进程信息

web 目录 /var/www/html

数据库

家目录

寻找密码、配置文件

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 # 网络信息 # 设备信息 # 用户 查看用户家目录 # 公钥信息 # 环境信息 # 历史信息 # 进程信息 # 资源占有情况 # 查看进程关联文件 # 完整命令行信息 # 进程的命令名 # 进程的环境变量 # 进程打开文件的情况 # 计划任务 # 记录账号密码 # 配置、密码收集 config 文件目录、.env 文件 ... # 查找所有带user和pass的txt # 查找所有文件中的账号密码

参考链接